Kea(ケア)

Kea(ケア)Kia ora!「ふふろぐ」運営のKeaです。

海外のカフェでおしゃれにPCを開いて作業する。

ワーホリや海外ノマドの憧れのシーンですよね。

でも、ちょっと待ってください。

そのWi-Fi、まさかそのまま繋いでいませんか?

「サイトに鍵マーク(SSL)がついているから安全でしょ?」

「自分みたいな一般人のデータなんて誰も盗まないよ」

もしそう思っているなら、あなたのセキュリティ意識は、ハッカーにとってカモられるかも!?

SE(システムエンジニア)の視点から言えば、公共Wi-Fiにおける「鍵マーク」は「半分正解で半分間違い」。

実は、暗号化されていても筒抜けになっている情報は山ほどあります。

この記事では、現役SEが技術的な裏側を噛み砕きながら、あなたの大切なブログや銀行口座を守るための「鉄壁の防御術」を解説します。

- 鍵マーク(https)があっても情報が漏れる衝撃の理由

- 「偽スタバWi-Fi」に接続すると起きる恐ろしい被害

- パスワードを変えても無駄?「セッション乗っ取り」の手口

- SEが実践している「設定」と「VPN」を使った最強の自衛策

私も以前は、スタバなら大丈夫でしょと思っていました。

しかし、仕事でセキュリティの裏側を知ってからは、対策なしで公共Wi-Fiに繋ぐなんて怖くて出来ません……!

なぜ「鍵マーク(https)」だけでは守れないのか?

まずは、多くの人が陥っている最大の誤解を解きましょう。

「ブラウザのURL欄に鍵マークがある=暗号化されている=安全」

これは、現代の高度な攻撃手法の前では通用しません。

「封筒の中身」は見えないが「宛名」は筒抜け

通信を「手紙」に例えてみましょう。

HTTPS(SSL/TLS)という暗号化は、手紙を入れる「封筒」の役割を果たします。

確かに、封筒の中に入っている手紙の本文(パスワードやクレジットカード番号)は、外から透かしても見えません。

しかし、郵便配達員(Wi-Fi管理者やハッカー)には、封筒の表に書いてある「宛名」は見えていますよね?

ITの世界でもこれと同じことが起きています。

- SNI(Server Name Indication):アクセス先のドメイン名が暗号化されず見えてしまう仕組み。

- → 日常語で言うと「封筒の宛名」が見える状態です。

- メタデータ: いつ、どれくらいのデータ量を通信しているか

これらの情報は、歴史的な経緯から暗号化されていない状態(平文)で送信されることが多いのです。

ここが危険!

攻撃者は「宛名(ドメイン)」や「通信量の増減」などから、アクセス先の種類(銀行/動画)を推測できます。

→ そのため、どのサイトを見ているかを完全に隠すにはVPNが必要です!

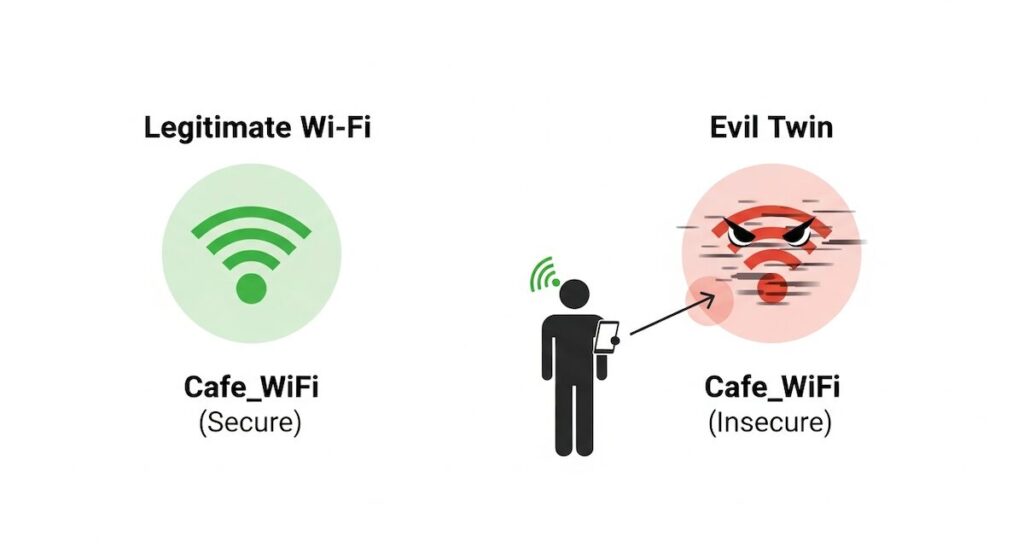

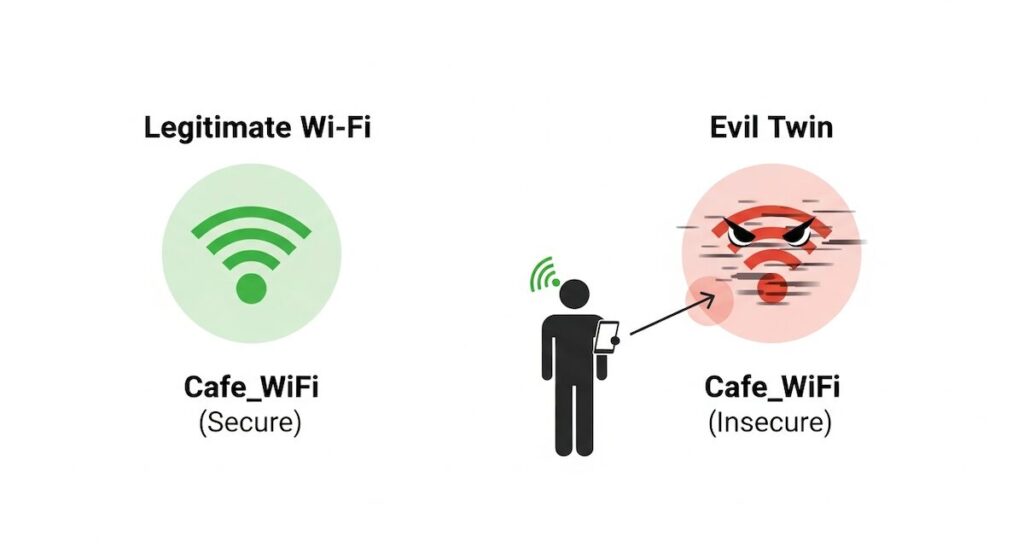

そのWi-Fi、本物? | 悪魔の双子(Evil Twin)の罠

次に怖いのが、そもそも繋いでいるWi-Fiが偽物だったというパターンです。

これを専門用語で「Evil Twin(悪魔の双子)攻撃」と呼びます。

攻撃の手口は驚くほどシンプルで大胆です。

- カフェや空港の正規Wi-Fi(例:

Starbucks_Free_WiFi)と同じ名前の偽アクセスポイントを作る。 - 電波を正規のものより強くする。

→ スマホは電波が強い方へ勝手に接続先を切り替えてしまう(ローミング機能の悪用)。 - 中間者攻撃(Man-in-the-Middle)を実行し、通信をすべて盗聴・改ざんする。

「簡単に偽Wi-Fiを作れる市販ツール(例:Wi-Fi Pineapple)が存在します。

カフェで隣に座っている人が攻撃者かもしれない……それが海外のリアルです。

特に危険なのが「自動接続」の設定です。

この設定をオンにしていると、スマホは「知っている名前のWi-Fi」を見つけると、問答無用で勝手に接続してしまいます。

つまり、スマホをポケットに入れている間に、気づかないうちに「悪魔の双子」に捕まり、通信が丸見えになってしまうのです。

今すぐ確認!自動接続になっていませんか?

一度、ご自身のスマホの設定を確認してみてください。ここがオンになっていたら要注意です。

- iPhoneの場合:

設定>Wi-Fi> 繋いでいるWi-Fiの横にある(i)ボタン >自動接続

被害実例:ワーホリ中にハッカーに狙われるとこうなる

「見られるだけなら別にいいや」と思いましたか?

いえ、被害は「盗み見」だけでは済みません。

実際にワーホリや海外旅行中に起こりうる、背筋が凍るような被害実例を紹介します。

パスワード不要で乗っ取られるセッションハイジャック

ブロガーやSNS発信者にとって最も恐ろしいのが、この「セッションハイジャック」です。

通常、WebサイトへのログインにはIDとパスワードが必要です。

しかし、一度ログインすると「Cookie(クッキー)」という通行手形のようなものが発行され、次回からはパスワードなしでログイン状態が維持されます。

Cookieを盗まれるとどうなる?

- パスワードを知らなくてもログインされる

- 2段階認証(MFA)を設定していても突破される

なぜなら、Cookieを持っている=「すでに認証済みの本人」とシステムが認識してしまうからです。

気づいた時には、ブログの管理画面に入られ、記事を改ざんされたり、SNSアカウントを乗っ取られたりしてしまいます。

クレカ情報・個人情報の流出とランサムウェア

偽のWi-Fiに接続している間、攻撃者は「偽のログイン画面」を表示させることも可能です。

例えば、Wi-Fiに繋ぐために「Facebookでログイン」や「Googleアカウントでログイン」を求められたことはありませんか?

もしそれが、攻撃者が作った精巧な偽サイトだとしたら……。

さらに、PCのセキュリティホールを突かれて侵入され、中のデータを暗号化して身代金を要求するランサムウェアの被害に遭うリスクもゼロではありません。

現役SEが実践する海外Wi-Fi鉄壁の防御術

ここまで読んで「もう怖くて海外でネットなんて使えない!」と思った方もいるかもしれません。

でも安心してください。

システムエンジニアの私が、海外で必ずしている「鉄壁の防御術」を伝授します!

【設定編】PC・スマホで「自動接続」と「共有」を切る

まずは、お手持ちのデバイスの設定を見直しましょう。これだけで防げる攻撃があります。

- Wi-Fiの自動接続をオフにする

未知のWi-Fiへの自動接続は絶対にNGです。

iPhoneやMacの設定で「接続を確認」するように変更し、過去に接続した公衆Wi-Fiの設定もこまめに削除しましょう。 - 共有設定をオフにする(AirDropなど)

不特定多数がいる場所では、AirDropを「連絡先のみ」または「受信しない」に設定し、ファイル共有機能もオフにしておきましょう。ここが空いていると、外部から侵入される入り口になります。

【ツール編】VPNで「専用トンネル」を作るのが最適解

設定だけでは防げない「盗聴」や「偽Wi-Fi」への対策として、唯一にして最強の解決策が【VPN】を使うことです。

VPN(Virtual Private Network)を使うと、あなたのスマホとインターネットの間に「暗号化された専用トンネル」が作られます。

VPNを使うメリット:

- カプセル化(Tunneling): 通信がすべて暗号化カプセルに包まれるため、Wi-Fi管理者やハッカーには「中身」も「宛名」も一切見えなくなります。

- 場所の隠蔽: 自分のIPアドレス(ネット上の住所)が隠れるため、追跡が困難になります。

VPNを使えば、万が一「悪魔の双子(偽Wi-Fi)」に接続してしまっても、中を通るデータは解読不能な暗号になっているため、情報を盗まれることはありません!

【警告】「無料VPN」は逆に危険!絶対に使ってはいけない理由

「VPNが必要なのはわかったけど、無料のアプリじゃダメなの?」

絶対にダメです。

サーバーを維持するには莫大なお金がかかります。

それなのに「無料」で提供できるのはなぜでしょうか?

答えはシンプル。

「あなたの通信ログ(閲覧履歴など)を収集し、業者に売って稼いでいるから」です。

無料VPNの闇(実例データ):

- ある無料VPNでは、2,500万件以上のユーザー記録が流出しました。

- Android向け無料VPNの約38%にマルウェアが含まれていたという調査結果もあります。

出典:

BeanVPN leaks 25 million user records(2022)

CSIRO Research – An Analysis of the Privacy and Security Risks of Android VPN Permission-enabled Apps

「セキュリティのためにVPNを入れたのに、そのVPNに情報を抜かれていた」なんて笑えませんよね。

自分の身を守るためのツールには、きちんとお金を払うべきです。

結論:月数百円の「NordVPN」が最強の保険

では、どのVPNを選べばいいのか?

種類が多すぎて迷うと思いますが、SEの視点で「速度」「安全性」「コスト」を徹底比較した結果、私は「NordVPN」一択だという結論に至りました。

私がNordVPNを選ぶ理由(速度・実績・安全性)

私がNordVPNをワーホリの相棒に選んだ理由は以下の3点です。

- 監査済みのノーログポリシー:

「ログ(記録)を一切保存しない」ことが第三者機関によって証明されており、信頼性が段違いです。 - 圧倒的な速度:

独自のNordLynxプロトコルにより、VPN特有の「遅い」というストレスがほぼありません(動画もサクサク!)。 - 脅威対策機能:

広告ブロックやマルウェア保護機能もついているため、多層的な防御が可能です。

月額数百円(コーヒー1杯分)で、クレジットカード情報やブログの管理権限が守れるなら、これほど安い保険はありません。

▼SE視点での詳細な比較レビューはこちら▼

出国前に準備を!設定は5分で終わる

VPNは、現地に着いてから契約しようとすると、SMS認証が届かなかったりカードが切れなかったりとトラブルになりがちです。

必ず日本にいる間に契約と設定を済ませておきましょう。

設定自体はアプリをダウンロードしてログインするだけ。5分もあれば完了します。

▼画像付きで迷わない!設定手順はこちら▼

まとめ

海外の公共Wi-Fiは、便利ですが「性悪説」で疑ってかかるのがSEの鉄則です。

どんなに気をつけていても、人間はミスをします。

だからこそ、「繋ぐだけで守ってくれる仕組み(VPN)」を導入しておくことが、何よりも重要です。

- 鍵マークだけでは「宛名」や「行動パターン」は筒抜け

- 無料VPNは逆にデータを売られるリスクがある

- 信頼できる有料VPN(NordVPNなど)で「暗号化トンネル」を作るのが正解

MacBookに保護ケースや画面フィルムをつけるのと同じように、あなたの大切な「データ」と「通信」にも、しっかりとした防具をつけてあげてくださいね。

準備万端で、安全で楽しいワーホリ・ノマド生活を送りましょう!

\ 30日間返金保証あり /

コメント